평소처럽 스마트폰뱅킹 앱으로 이체를 하려던 A씨는 갑자기 '보안인증을 강화하라'며 공인인증서 비밀번호, 보안카드 번호 등을 묻는 창이 뜨자 이상한 생각이 들어 이체를 중단했다.

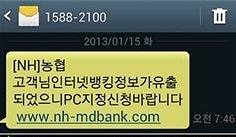

알고보니 A씨가 얼마전 지인의 결혼식 모바일 초대장인줄 알고 열었던 문자메시지가 원인이었다. 스미싱 문자에 포함된 URL을 누룬 순간 A씨의 스마트폰뱅킹 앱이 가짜 뱅킹 앱으로 바꿔치기된 것이다.

최근 스미싱이 소액결제 피해를 유도하던 수법에서 가짜 스마트폰뱅킹 앱을 바꿔치기하는 단계로 발전했다.

4일 관련 업계는 스미싱이 널리 알려져 이동통신사 소액결제 원천 차단 등 문자메시지 탈취만으로는 불법적인 이득을 취하기 힘들어지자 스미싱을 이용해 모바일뱅킹 사기를 시도하는 수법으로 진화했다고 밝혔다.

1. 스미싱 문자에 포함된 URL을 클릭할 경우 정상적인 스마트폰 뱅킹 앱을 가짜 앱으로 바꿔 금융정보를 빼낸다.

문종현 잉카인터넷 팀장은 “지난해까지 소액결제 문자메시지를 탈취하는 악성 애플리케이션(앱)이 많았으나 최근에는 위변조된 모바일뱅킹 앱으로 사용자 금융정보를 탈취하려는 스미싱이 거의 대부분”이라고 말했다.

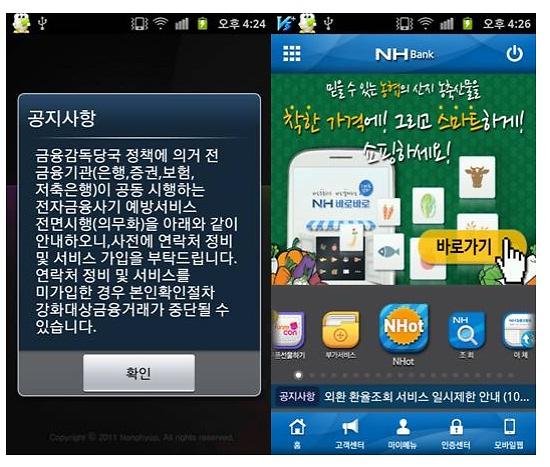

김준섭 이스트소프트 보안SW사업본부 본부장은 “주요 은행들이 가짜 앱을 통한 모바일 금융사기가 급증해 골치를 앓고 있다”며 “이 신종 범죄는 이용자도 모르는 사이 스마트폰에 설치된 정상 모바일뱅킹 앱을 해커가 삭제하고 이와 똑같이 생긴 가짜 뱅킹 앱을 설치하며 이 과정에서 각종 업데이트, 보안인증 등이 필요하다고 현혹해 금융정보를 빼낸다”고 설명했다.

2 스미싱 문자를 클릭하면 정상 뱅킹 앱이 가짜로 바뀐다. 좌측은 악성 NH은행 실행화면이며, 우측은 정상 NH은행 실행화면이다(사진: 이스트소프트)

스미싱 문자메시지에 현혹돼 스미싱 문자를 클릭하면 악성 앱이 스마트폰에 침투한다. 악성 앱은 스마트폰에 뱅킹 앱이 깔려있는지 확인하고 정상 뱅킹 앱을 가짜로 변조한다. PC의 ‘피싱’ 수법과 비슷하다.

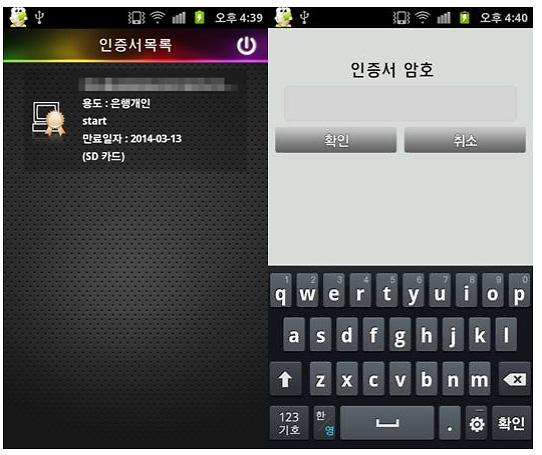

설치된 가짜 뱅킹 앱이 단말기에 저장되어 있는 개인정보(인증서, 주민번호, 연락처, 은행계좌, 보안카드 등)를 수집, 자동으로 외부 서버에 전송하기도 한다.

최근 발견된 악성 스미싱 앱의 경우 스마트폰에 공인인증서와 사진 파일의 위치를 파악하고 모바일뱅킹 앱이 종류를 검색하는 것도 있다. 사진파일 위치를 파악하는 것은 보안카드를 사진으로 촬영해 저장해두는 사용자가 있어 이를 노린 형태다.

3. 추가적으로 설치 된 악성 은행 어플리케이션은 단말기에 저장되어 있는 개인정보(인증서, 주민번호, 연락처, 은행계좌, 보안카드 등)를 수집하여 외부 서버로 전송한다. (사진: 이스트소프트)

김준섭 본부장은 “뱅킹 앱의 위변조를 방지하기 위해서는 스미싱 문자를 주의해야한다”며 “스마트폰 백신 및 스미싱 방지 앱 등을 설치해두고 수시로 검사하는 한편 사용 중 보안카드 번호를 입력하라는 등의 메시지가 뜬다면 바로 사용을 중단하고 삭제하는 것이 좋다”고 당부했다.

©'5개국어 글로벌 경제신문' 아주경제. 무단전재·재배포 금지

![[포토] 눈 쌓인 덕수궁](https://image.ajunews.com/content/image/2024/11/27/20241127082949997862_388_136.jpg)

![[포토] 화성시 화재현장 합동감식](https://image.ajunews.com/content/image/2024/11/26/20241126123450357646_388_136.jpg)

![[포토] 법원, 이재명 위증교사 1심 무죄 선고](https://image.ajunews.com/content/image/2024/11/25/20241125145229136612_388_136.jpg)

![[포토] 법원 출석하는 이재명 대표](https://image.ajunews.com/content/image/2024/11/25/20241125140609985611_388_136.jpg)