'이모텟(Emotet)'이라 불리는 이 악성코드는 2014년 유럽에서 처음 발견됐다. 금융 정보를 탈취하기 위한 목적으로 만들어진 이모텟은 개인 인터넷 뱅킹 사용자들에게 무작위로 스팸 메일을 발송해 웹 브라우저를 감염시킨다. 이를 통해 사용자 계정을 알아내거나, 암호화된 인터넷 통신 데이터까지 탈취한다.

SK인포섹의 보안 전문가 그룹인 이큐스트(EQST)에 따르면 최근 국내에서 발견된 이모텟 악성코드가 한층 더 고도화된 기법이 사용되고 있다. 불특정 다수에게 스팸 메일을 보내는 방식에서 특정 기업을 목표로 사회공학적 기법을 통해 이메일 APT 공격을 감행한다는 것.

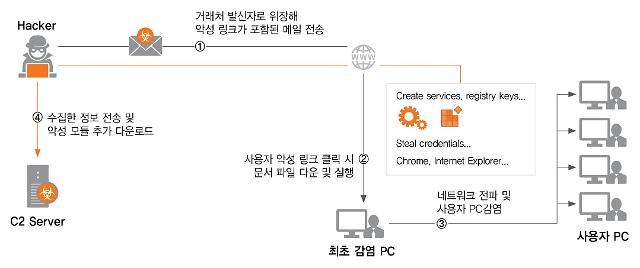

EQST그룹은 국내 중견기업 몇 곳이 이 같은 방식으로 이모텟 악성코드에 감염돼 실제 피해를 입었다고 밝혔다. 거래처 발신자로 위장해 악성코드가 담긴 문서를 메일을 보내 사용자 PC를 최초 감염시킨 후, 네트워크로 악성코드를 전파해 내부 PC와 주요 시스템에서 정보를 빼갔다.

SK인포섹의 위협 인텔리전스 데이터베이스(DB)에 따르면 이모텟 의심 메일은 올해 초부터 서서히 증가하기 시작해 3월부터는 전년 대비 약 5배 이상 증가하고 있다. 악성 메일 발송은 지메일(gmail)을 사용하는 경우가 많았으며, 제목에는 ‘계좌(Account)’, ‘청구서(Invoice)’, ‘필수(Required)’ 등 메일 열람을 유도하는 단어가 많이 쓰였다.

SK인포섹 EQST그룹은 이모텟 악성코드를 예방하기 위해 △출처가 불분명한 이메일과 URL 링크 확인 금지 △MS 오피스 매크로 자동 실행 기능 비활성화 △개인용 PC 파워쉘 기능 비활성화 △OS 신규 취약점 패치 및 최신 버전의 백신 사용 등의 보안 조치가 필요하다고 당부했다.

이재우 SK인포섹 이큐스트 그룹장은 “이모텟 악성코드는 본래 개인 금융정보를 빼가기 위해 만들어져 개인과 기업 모두에게 피해를 입힐 수 있다”면서 “한번 유입되면 고도의 보안 솔루션으로도 탐지가 어려운 만큼, 기본 보안수칙을 지켜 악성코드 유입 자체를 예방해야 한다”고 말했다.

©'5개국어 글로벌 경제신문' 아주경제. 무단전재·재배포 금지

![[포토] 정권 규탄하는 시민들](https://image.ajunews.com/content/image/2024/11/16/20241116185150435012_388_136.jpg)

![[포토] 악수하는 윤석열 대통령과 시진핑 주석](https://image.ajunews.com/content/image/2024/11/16/20241116123111698176_388_136.jpg)

![[포토] 이재명 대표, 항소할 것…수긍하기 어려운 결론](https://image.ajunews.com/content/image/2024/11/15/20241115153509481363_388_136.jpg)

![[포토] 이재명 대표 1심 선고공판 출석](https://image.ajunews.com/content/image/2024/11/15/20241115143148327390_388_136.jpg)