‘파밍 공격’은 공격자가 가짜 인터넷 뱅킹 사이트를 만들어 놓고, 정상적인 은행 고객을 가짜 사이트로 유도해 고객으로부터 인터넷 뱅킹 관련 인증 정보를 탈취해 고객의 돈을 훔쳐가는 대표적인 인터넷 뱅킹 서비스의 공격 방식이다.

[사진=순천향대 제공]

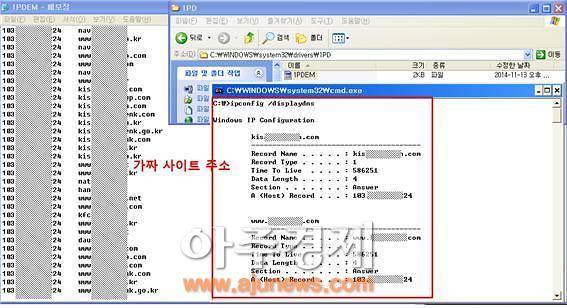

〈사진설명〉 호스트파일 변조방식

이번 악성코드는 접속만 해도 사용자가 인지하지 못하는 사이 악성코드가 설치되는 Drive-by Download방식으로 국내에서 많이 이용되는 스윗오렌지킷(Sweet-Orange Exploit Kit)으로 유포되고 있는 것으로 확인했다.

[ 사진=순천향대 제공]

지금까지 파밍 악성코드는 호스트파일을 변조하여 가짜 인터넷 뱅킹 사이트로 유도하는 방식이었으나 이번에 SCH사이버보안연구센터가 발견한 악성코드는 DNS의 정보를 가지고 실행되고 있는 svchost.exe 프로세스의 dnsapi.dll에 메모리를 변조하여 DNS정보 참조 위치를 바꾸어 가짜 인터넷 뱅킹 사이트로 연결을 유도하는 방식으로 변했다.

©'5개국어 글로벌 경제신문' 아주경제. 무단전재·재배포 금지

![[르포] 중력 6배에 짓눌려 기절 직전…전투기 조종사 비행환경 적응훈련(영상)](https://image.ajunews.com/content/image/2024/02/29/20240229181518601151_258_161.jpg)